在数字化时代,密码的重要性不言而喻。密码作为保护个人隐私和数据安全的第一道防线,时刻影响着我们的网络生活与财务安全。Tokenim作为一种新兴的数字身份验证工具,其密码的安全性和组成元素显得尤为重要。

本文将深入探讨Tokenim密码的组成、特点及其安全性,为用户提供可行的密码管理策略。

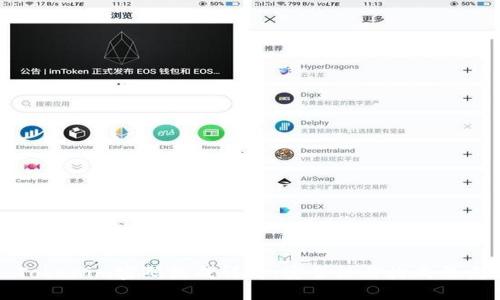

### 什么是Tokenim #### Tokenim的定义Tokenim是一种基于区块链技术的数字身份验证方案,旨在提供安全、便捷的身份认证服务。通过Tokenim用户可以高效地管理和验证其身份信息,广泛应用于金融、社交等多个领域。

#### Tokenim的基本功能Tokenim的主要功能包括身份验证、交易确认和信息安全传输等。它利用独特的密码机制确保用户数据的安全性,防止潜在的网络诈骗和数据泄露。

### Tokenim密码的组成元素 #### 字母和数字的组合一个强大的Tokenim密码通常包含字母(包括大写和小写)以及数字的结合。这种组合不仅增加了密码的复杂度,也使得密码更加不易被破译。

#### 大写字母的应用在Tokenim密码中,至少一个大写字母的存在不仅是为了增加密码的复杂性,还能增强用户密码的安全性,防止简单破解。

#### 特殊字符的必要性特别符号(如@、#、$等)的使用会极大提高密码的复杂性。研究发现,包含特殊字符的密码比仅包含字母和数字的密码更不容易被攻击者猜测。

#### 密码长度与复杂性密码的长度与复杂性直接关系到其安全性。一般而言,密码长度超过12个字符,且包含多种字符类型,才能被认为是安全的。

### Tokenim密码的安全性分析 #### 什么构成一个安全的Tokenim密码要构成安全的Tokenim密码,需要考虑多项因素,包括长度、复杂性及难以预测性。安全专家推荐用户使用随机生成的密码,避免使用个人信息。

#### 社会工程学与密码安全攻击者常常使用社会工程学手段获取密码,如钓鱼邮件。用户必须具备防范意识,不轻信陌生信息,保护自己的密码安全。

#### 常见的密码破解方法了解常见的密码破解方法,可以帮助用户增强安全意识。如字典攻击、暴力破解等,均是攻击者常用的手段。强化密码复杂性是降低被攻击风险的有效途径。

### 如何创建安全的Tokenim密码 #### 强密码生成器的使用使用强密码生成器能够方便用户创建高度复杂且随机的密码。这些工具通过算法生成的密码更不容易被破解,提升安全性。

#### 密码管理工具的优点密码管理工具可以帮助用户记录、存储和管理多种密码。这些工具通常内置安全特性,以加密形式存储密码,使得用户无需记忆多个复杂密码。

#### 定期更新密码的重要性定期更换密码能有效降低账户被攻破的风险。用户应养成每三个月更新密码的习惯,尤其是在使用公共网络时。

### Tokenim密码的存储与管理 #### 安全存储方式安全存储Tokenim密码的方法包括使用加密的密码管理工具,避免将密码简单存储在文档中或随意所记。

#### 使用云存储的注意事项云存储文件需要进行加密处理,确保只有经过授权的用户才能访问。用户还应注意选择信誉良好的云服务提供商,以避免数据泄露。

#### 如何备份和恢复密码在创建Tokenim账号时,务必备份好密码,并设置好恢复选项。若忘记密码,应选择安全的问题或验证方式恢复密码,避免使用易猜的安全问题。

### 总结通过对Tokenim密码组成及安全性探讨,我们了解到强密码对于保护数字身份的至关重要性。用户应提高安全意识,定期更新与管理自己的密码,以维护个人信息的安全。

--- ### 相关问题思考 1. **Tokenim密码的推荐长度是多少?** 2. **如何有效避免被社会工程学攻击获取Tokenim密码?** 3. **Tokenim密码是否需要定期更换,频率如何?** 4. **使用特殊字符可以增加Tokenim密码的安全性吗?** 5. **强密码生成器和密码管理器的区别何在?** 6. **如何识别钓鱼攻击以保护Tokenim密码?** 7. **Tokenim密码遗忘后如何安全恢复?** 每个问题将会进行详细的探讨与回答,确保用户理解每个方面的重要性及相关措施。

leave a reply